Top 5 Risiken für Unternehmen Cybersicherheit

Was ist Malvertising und wie kann man sich davor schützen?Was ist Malvertising und wie kann man sich...More

Was ist Malvertising und wie kann man sich davor schützen?Was ist Malvertising und wie kann man sich...More

Tatorte: Darknet und DeepWeb!Tatorte: Darknet und DeepWebDie Plattformen, die für Cyberkriminalität...More

Was ist ein Cyberangriff? IBMWie Cyberkriminalität können auch Cyberangriffe mit Cyberkriegsführung...More

Mehr Angriffe auf Politik, Behörden & Wirtschaft durch Cyber-SpionageMehr Angriffe auf Politik,...More

Unterschätztes Risiko: So gefährlich sind Cyber-AngriffeEine Gas-Pipeline, ein ferngesteuertes Venti...More

Kriminalität: Wie gefährlich ist das Leben in Deutschland?Eine U-Bahn in München. Fast zwei Drittel...More

Cyberkriminalität – Wie gefährlich ist sie wirklich?Cyberkriminalität im Internet ist heute leider R...More

75 Prozent von Cyberkriminalität betroffen22 Prozent gaben dagegen an, keine Erfahrungen etwa mit Sc...More

Warum Cyberkriminelle noch immer leichtes Spiel habenWarum Cyberkriminelle noch immer leichtes Spiel...More

Warum die Cyberkriminalität zunimmtImmer wieder hört man von steigenden Angriffszahlen und zunehmend...More

Acht Cybersicherheit-Prognosen und Empfehlungen für 2017Unser Proofpoint Threat Operations Center ve...More

6 Tipps zum Schutz Ihres Unternehmens vor Betrügereien per FernzugriffDie neuesten Phishing-Taktiken...More

Netzwerk & Heimnetzwerk einrichten (Windows 10, 7, 8) – so geht'sIn Windows könnt ihr ein Netzwe...More

mehr Übersichtlichkeit und SicherheitCool, du hast dir schon richtig viele Gedanken gemacht.Zuerst m...More

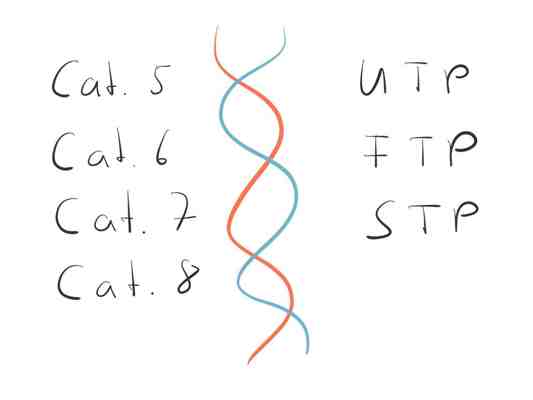

Strukturierte Ethernet Netzwerkverkabelung in Köln und BundesweitStrukturierte NetzwerkverkabelungDi...More

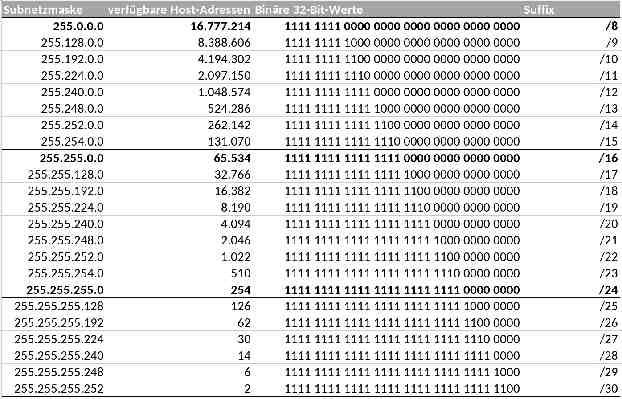

Was ist und wie funktioniert Subnetting?Ohne Subnetting würde das Internet unter der Datenlast in Se...More

Schulen von Cyberangriff betroffenAuf Anfrage beim Staatlichen Schulamt Berchtesgadener Land, bestät...More

Phishing Statistics FactsPhishing ist nach wie vor eine der größten Bedrohungen für die Cybersicherh...More

Betrüger missbrauchen fürs Phishing am häufigsten das Linkedin-LogoEin Bericht von Check Point Softw...More

![Phishing-Statistik: EasyDMARC-Bericht [Januar – Juni 2022] Phishing-Statistik: EasyDMARC-Bericht [Januar – Juni 2022]](https://www.networknowledge.de/storage/upload/Images/9512d6aab6a06cb8f5226c177e357dd7.jpg)

Die häufigsten Beispiele für eine Phishing-E-MailVielleicht haben Sie und Ihre Kollegen das verräter...More