Microsoft hat ein außerplanmäßiges Update veröffentlicht , das eine als kritisch eingestufte Zero-Day-Lücke in Windows schließen soll. Dabei handelt es sich um eine Schwachstelle im Windows Kerberos Key Distribution Center (KDC), das Sitzungs-Tickets und -Schlüssel für Nutzer und Computer in einer Active-Directory-Domäne zur Verfügung stellt.

Die Anfälligkeit erlaubt es einem Angreifer, dieselben Rechte zu erlangen wie das Administrator-Konto der Domäne, und somit beliebige Nutzer und Computer innerhalb der Domäne zu kompromittieren. Allerdings werden für einen erfolgreichen Angriff gültige Anmeldedaten eines Nutzers der Domäne benötigt, die sich ein Angreifer jedoch per Phishing oder Social Engineering beschaffen könnte.

Davon betroffen sind Windows Server 2003, 2008, 2008 R2, 2012, 2012 R2 und auch die Technical Preview von Windows Server. Microsoft sind nach eigenen Angaben „zielgerichtete Angriffe bekannt, die versuchen, die Anfälligkeit auszunutzen“. Unter Windows Server 2012 und neuer sei es schwieriger, die Schwachstelle auszunutzen, als unter Windows Server 2008 R2 und früher.

Der Beschreibung des Updates MS14-068 zufolge prüft die KDC-Implementierung nicht korrekt die Gültigkeit einer Signatur, weswegen es möglich sei, bestimmte Aspekte eines Kerberos-Service-Tickets zu manipulieren. Microsoft stellt den Patch auch für die Desktop-Versionen seines Betriebssystems zur Verfügung, da es zusätzliche Verbesserungen für Sicherheitsfunktionen enthält. Lediglich Windows RT erhält den Patch nicht, da es sich nicht bei einer Domäne anmelden kann.

Ursprünglich wollte Microsoft den Fix schon in der vergangenen Woche im Rahmen seines November-Patchdays veröffentlichen. Es hielt das Update jedoch ohne Angabe von Gründen zurück. Entdeckt wurde die Schwachstelle von Mitarbeitern von Qualcomm. Namentlich nennt Microsoft Tom Maddock, Cyber Security Engineer bei Qualcomm.

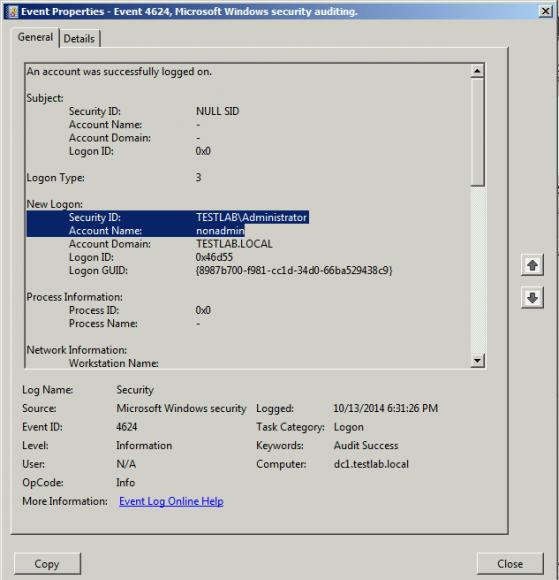

In einem Blogeintrag weist Microsoft zudem auf die Möglichkeit hin, die bisher bekannten Angriffe auf die Kerberos-Lücke in der Ereignisanzeige zu erkennen. Es sei aber auch möglich, Schadcode zu schreiben, der keinen Eintrag im Ereignisprotokoll erzeuge. „Der einzige Weg, um die Kompromittierung einer Domain mit Sicherheit zu beseitigen, ist der vollständige Neuaufbau der Domäne“, schreibt Microsoft-Mitarbeiter Joe Bialek. Ein Angreifer mit Administratorrechten könne beliebige Änderungen vornehmen und damit sicherstellen, dass er auch nach Installation des Updates noch Zugriff auf die Domäne habe. Von daher sei es wichtig, den Patch unverzüglich einzuspielen.

Darüber hinaus hat Microsoft eine neue Version des Schannel-Updates (MS14-066) veröffentlicht. Es korrigiert vier Zeichenfolgen, die bei einigen Anwendern schwerwiegende Probleme verursacht haben . Microsoft zufolge sind davon bisher nur Nutzer von Windows Server 2008 R2 und Windows Server 2012 betroffen.

In der vergangenen Woche hatte Microsoft insgesamt zwei Patches zurückgehalten. Wann das zweite Update (MS14-075) erhältlich sein wird, ist bisher nicht bekannt.

[mit Material von Larry Seltzer, ZDNet.com ]

Tipp: Wie gut kennen Sie Windows? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de .