Die Cyberspionage-Gruppe Turla attackiert seit 2007 Regierungen sowie Regierungsvertreter und Diplomaten und hat jetzt ihrem Arsenal ein neues Werkzeug hinzugefügt, wie der Security-Software-Hersteller Eset mitgeteilt hat. Er hat eine neue Angriffsstrategie analysiert, bei der die Gruppe eine Firefox-Erweiterung nutzt, um das soziale Netzwerk Instagram für ihre Zwecke zu missbrauchen.

Die Taktik der Turla-Gruppe besteht üblicherweise in der Kompromittierung von Webseiten, die von den anvisierten Opfern häufiger aufgerufen werden – sogenannte „Watering-Hole-Attacken“. Einmal ins Netz gegangen, werden die Nutzer auf einen Command-and-Control-Server (C&C) umgeleitet, über den die Geräte der Opfer Befehle empfangen und überwacht werden können.

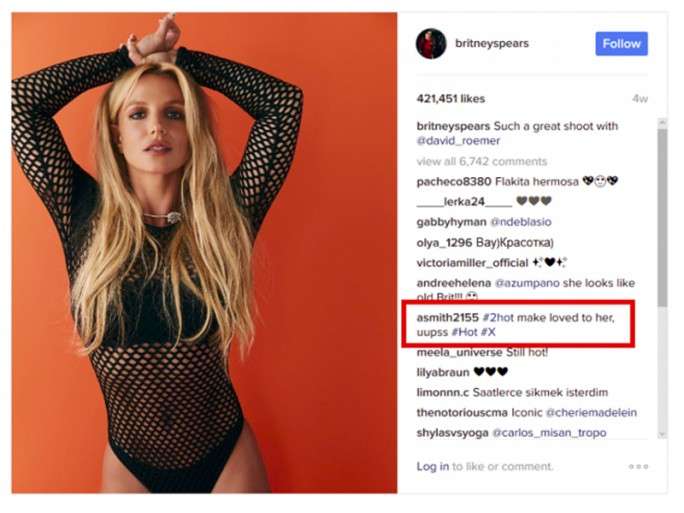

Bei der Beobachtung aktueller Turla-Kampagnen fiel den Forschern von Eset eine Firefox-Erweiterung auf, die erst kürzlich als schädlich eingestuft wurde. Im Gegensatz zu älteren Versionen nutzt diese Erweiterung eine bit.ly-Kurz-URL, um Kontakt zum C&C-Server herzustellen. Dieser URL-Pfad findet sich allerdings nicht in der Firefox-Erweiterung, sondern wird über die Kommentarfunktion einzelner Instagram Posts verbreitet – so beispielsweise unter einem Bild auf dem Account von Britney Spears.

Um an die bit.ly-URL zu gelangen, durchsucht die Erweiterung alle Instagram-Kommentare. Für jeden Kommentar, den sie berechnet, hat sie einen benutzerdefinierten Hashwert. Wenn der Hashwert mit der Zahl 183 übereinstimmt, wird der URL-Pfad aus dem Kommentar gezogen.

“Die Tatsache, dass Turla Social Media nutzt, um C&C-Adressen wiederherzustellen, macht Anbietern von Cybersecurity-Lösungen das Leben schwer. Mit dieser Taktik lässt sich böswilliger von normalem Traffic in Social-Media-Kanälen kaum noch unterscheiden“, so Jean-Ian Boutin, Senior Malware Researcher bei Eset. „Da die Informationen für die Command-and-Control-URL in einfachen Kommentaren versteckt sind, hat der Angreifer die Möglichkeit, diese einfach zu ändern oder komplett zu löschen.“

Um nicht selbst Opfer einer solchen Watering-Hole-Attacke zu werden, empfehlen die Eset-Forscher Browser und deren Erweiterungen stets aktuell zu halten. Zudem sollten Nutzer Erweiterungen und Add-ons nur aus seriösen Quellen laden und installieren.

Die vollständige Analyse der neuen Watering-Hole-Kampagne von Turla findet sich im Eset-Blog WeLiveSecurity .

Tipp: Wie gut kennen Sie Soziale Netzwerke? Überprüfen Sie Ihr Wissen – mit 15 Fragen auf silicon.de.

So lassen sich Risiken bei der Planung eines SAP S/4HANA-Projektes vermeiden